ASLR(주소 공간 배열 무작위화)는 현대 운영 체제에서 보안 강화를 위해 사용되는 중요한 기술입니다. 이 기술은 프로그램이 메모리에 로드될 때, 그 메모리 주소를 무작위로 배치하여 공격자가 특정 메모리 주소를 예측하기 어렵게 만듭니다. 이번 포스트에서는 ASLR의 정의부터 작동 원리, 장단점, 적용 사례, 보안과의 관계, 관련 명령어 및 사용법, 그리고 미래에 대해 자세히 알아보겠습니다.

ASLR의 정의

ASLR은 "Address Space Layout Randomization"의 약자로, 직역하면 "주소 공간 배열 무작위화"입니다. 이 기술은 프로그램의 메모리 주소를 무작위로 배치하여, 공격자가 메모리 주소를 예측하기 어렵게 만들어 보안을 강화하는 방법입니다. ASLR은 주로 운영 체제와 응용 프로그램에서 사용되며, 특히 리눅스와 윈도우에서 널리 채택되고 있습니다.

ASLR의 작동 원리

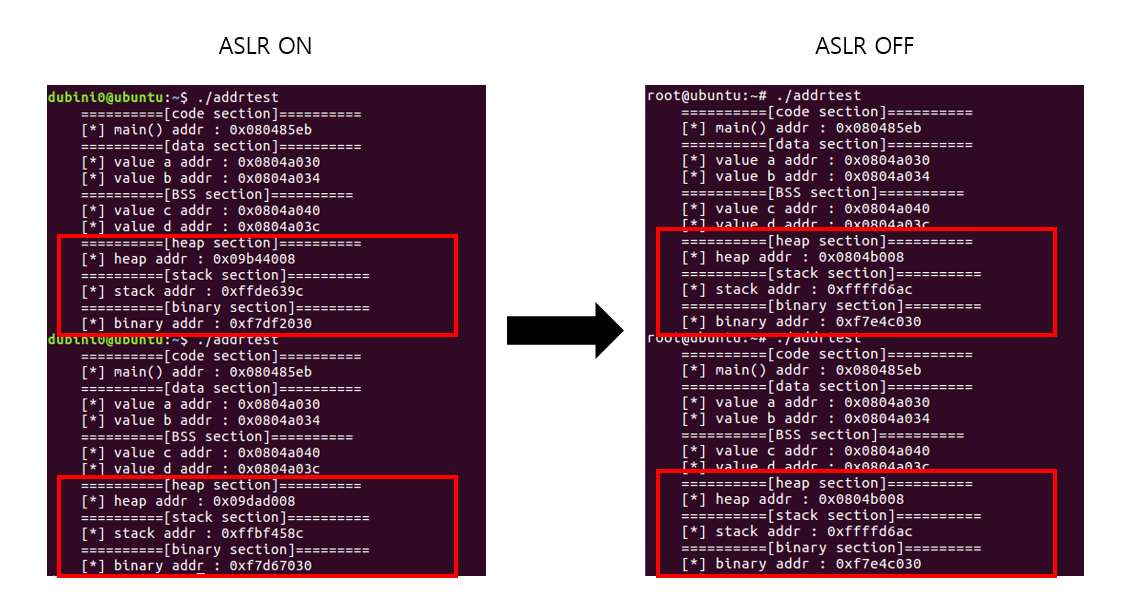

ASLR은 프로그램이 메모리에 로드될 때, 스택, 힙, 공유 라이브러리 등의 메모리 영역의 주소를 무작위로 배치합니다. 이로 인해 공격자가 특정 메모리 주소를 타겟으로 하는 것이 매우 어려워집니다. 예를 들어, 공격자가 특정 버퍼 오버플로우 취약점을 이용해 악성 코드를 주입하려고 할 때, ASLR이 활성화되어 있다면 그 코드가 실행될 주소를 예측할 수 없게 됩니다.

ASLR의 장점

ASLR의 가장 큰 장점은 보안 강화입니다. 메모리 주소가 무작위로 배치되기 때문에, 공격자는 특정 메모리 주소를 타겟으로 하는 것이 불가능해집니다. 또한, ASLR은 다양한 공격 기법에 대한 방어 수단으로 작용하여, 시스템의 전반적인 보안 수준을 높이는 데 기여합니다. 예를 들어, ASLR이 활성화된 상태에서 실행된 프로그램의 메모리 맵을 확인하면, 각 메모리 영역의 주소가 매번 다르게 나타나는 것을 볼 수 있습니다.

ASLR의 단점

하지만 ASLR에도 단점이 존재합니다. 첫째, ASLR은 모든 공격에 대한 방어 수단이 아닙니다. 예를 들어, 공격자가 ASLR을 우회하는 방법을 알고 있다면, 여전히 공격이 가능할 수 있습니다. 둘째, ASLR은 성능에 영향을 미칠 수 있습니다. 메모리 주소를 무작위로 배치하는 과정에서 추가적인 오버헤드가 발생할 수 있기 때문입니다.

ASLR의 적용 사례

ASLR은 다양한 운영 체제에서 적용되고 있습니다. 예를 들어, 리눅스에서는 ASLR이 기본적으로 활성화되어 있으며, 이를 통해 많은 서버와 클라이언트 애플리케이션의 보안을 강화하고 있습니다. 또한, 윈도우 운영 체제에서도 ASLR이 도입되어 있으며, PE(Portable Executable) 파일이 메모리에 로드될 때 로딩 시작 주소를 랜덤하게 변경합니다.

ASLR과 보안

ASLR은 현대 보안 기술의 중요한 요소 중 하나입니다. 이 기술은 메모리 주소를 무작위로 배치함으로써, 공격자가 시스템을 침해하는 것을 어렵게 만듭니다. 그러나 ASLR만으로는 완벽한 보안을 제공할 수 없으며, 다른 보안 기술과 함께 사용해야 효과적입니다. 예를 들어, 데이터 실행 방지(DEP)와 같은 기술과 결합하여 더욱 강력한 보안 체계를 구축할 수 있습니다.

ASLR 관련 명령어 및 사용법

리눅스에서 ASLR의 상태를 확인하고 조정하는 명령어는 다음과 같습니다. cat /proc/sys/kernel/randomize_va_space 명령어를 사용하면 현재 ASLR의 설정 상태를 확인할 수 있습니다. 0은 비활성화, 1은 부분적으로 활성화, 2는 완전히 활성화된 상태를 의미합니다. ASLR을 활성화하거나 비활성화하려면 echo 명령어를 사용하여 설정할 수 있습니다.

ASLR의 미래

ASLR은 앞으로도 계속 발전할 것으로 예상됩니다. 보안 위협이 날로 증가함에 따라, ASLR의 기술도 더욱 정교해지고 강화될 것입니다. 또한, 새로운 공격 기법에 대응하기 위해 ASLR의 알고리즘과 구현 방식이 지속적으로 개선될 것입니다. 이러한 발전은 시스템의 보안을 한층 더 강화하는 데 기여할 것입니다.

ASLR은 현대 IT 인프라에서 필수적인 보안 기술로 자리 잡고 있습니다. 이 기술을 통해 우리는 더욱 안전한 컴퓨팅 환경을 구축할 수 있습니다. 앞으로도 ASLR에 대한 연구와 개발이 계속되기를 기대합니다.

참고

[1] 포스타입 - 메모리 취약점:과거, 현재, 미래 (6) Address Space Layout ... (https://www.postype.com/@cpuu/post/4077799)

[2] 독학두비니 - [linux] 1. ASLR(Adress Space Layout Randomization)에 대하여 (https://dokhakdubini.tistory.com/298)

[3] 티스토리 - [리버싱 핵심원리 study] 41장 ASLR - SecuriTistory - 티스토리 (https://maple19out.tistory.com/66)

[4] 포스타입 - ARM32 에서의 Format String Vulnerability (4) ASLR 우회 (https://www.postype.com/@cpuu/post/9052096)