스택 카나리(Stack Canary)에 대해 알아보겠습니다. 이 기술은 현대 소프트웨어 개발에서 매우 중요한 보안 기법 중 하나로, 버퍼 오버플로우 공격을 방지하는 데 큰 역할을 합니다. 이번 포스팅에서는 스택 카나리의 개념, 작동 원리, 중요성, 다른 보안 기법과의 비교, 구현 예시, 한계 등을 자세히 살펴보겠습니다.

스택 카나리란?

스택 카나리는 함수의 스택 프레임에서 버퍼와 반환 주소 사이에 임의의 값을 삽입하여, 버퍼 오버플로우 공격을 탐지하는 기법입니다. 이 카나리는 마치 일종의 경고 장치처럼 작용하여, 공격자가 스택을 변조하려고 할 때 이를 감지할 수 있도록 돕습니다. 스택 카나리는 함수의 프롤로그에서 설정되고, 에필로그에서 해당 값의 변조 여부를 확인합니다.

스택 카나리의 작동 원리

스택 카나리는 스택 프레임의 구조를 활용하여 작동합니다. 함수가 호출될 때, 스택 프레임이 생성되고, 이 프레임 내에 카나리가 삽입됩니다. 만약 공격자가 버퍼 오버플로우를 시도하여 스택을 변조하려고 하면, 카나리의 값이 변경됩니다. 함수가 종료될 때, 카나리의 값이 원래의 값과 일치하는지 확인하여, 일치하지 않을 경우 프로그램을 비정상적으로 종료시키는 방식입니다. 이 과정은 스택의 안전성을 높이는 데 기여합니다.

스택 카나리의 중요성

스택 카나리는 현대 소프트웨어에서 필수적인 보안 기법으로 자리 잡았습니다. 버퍼 오버플로우 공격은 해커들이 자주 사용하는 기법 중 하나로, 이를 방지하기 위해 스택 카나리를 사용하는 것이 매우 효과적입니다. 스택 카나리를 통해 프로그램의 안정성을 높이고, 해커의 공격을 사전에 차단할 수 있습니다.

스택 카나리와 다른 보안 기법 비교

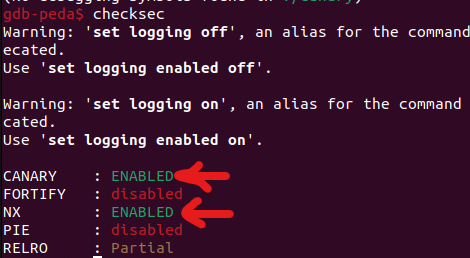

스택 카나리는 여러 보안 기법 중 하나로, ASLR(주소 공간 배치 무작위화), NX(실행 방지), RELRO(읽기 전용 재배치) 등과 함께 사용됩니다. 각 기법은 서로 다른 방식으로 보안을 강화하지만, 스택 카나리는 특히 스택 기반의 공격에 강력한 방어막을 제공합니다.

스택 카나리의 구현 예시

스택 카나리를 구현하는 방법은 다양합니다. 예를 들어, C 언어로 작성된 프로그램에서 스택 카나리를 사용하는 방법은 다음과 같습니다. 함수의 시작 부분에서 카나리를 설정하고, 종료 부분에서 이를 확인하는 방식으로 구현할 수 있습니다.

스택 카나리의 한계

스택 카나리는 매우 유용한 보안 기법이지만, 완벽하지는 않습니다. 공격자가 카나리의 위치를 알고 있다면, 이를 우회할 수 있는 방법을 찾을 수 있습니다. 또한, 스택 카나리만으로는 모든 종류의 공격을 방어할 수 없기 때문에, 다른 보안 기법과 함께 사용하는 것이 중요합니다.

스택 카나리는 현대 소프트웨어 개발에서 필수적인 보안 기법으로, 버퍼 오버플로우 공격을 방지하는 데 큰 역할을 합니다. 이 기술을 통해 프로그램의 안정성을 높이고, 해커의 공격을 사전에 차단할 수 있습니다. 다양한 보안 기법과 함께 사용하여, 보다 안전한 소프트웨어 환경을 구축하는 것이 중요합니다.

참고

[1] 티스토리 - 스택 카나리 (Stack canary) - songining - 티스토리 (https://ksl2950.tistory.com/114)

[2] NAVER - 쉽게 이해하는 스택 카나리(Stack Canary) (https://blog.naver.com/luexr/223155451155?viewType=pc)

[3] 티스토리 - [Mitigation] Stack Canary - 스택 카나리 - Jun_ : Pwn - 티스토리 (https://she11.tistory.com/130)

[4] velog - [시스템 해킹] 🔒 Stack Canary (https://velog.io/@zzoni/%EC%8B%9C%EC%8A%A4%ED%85%9C-%ED%95%B4%ED%82%B9-Stack-Canary)

'정보보호' 카테고리의 다른 글

| PRTG란? (1) | 2024.12.19 |

|---|---|

| 정보 보안 직무의 종류 (3) | 2024.11.10 |

| EU 사이버 보안 규제 (2) | 2024.11.01 |

| APT 그룹 분석 (2) | 2024.10.20 |

| MITRE ATT&CK 프레임워크란? (2) | 2024.10.20 |